FB-killa

Проверенные

- Сообщения

- 23

- Реакции

- 8

- Баллы

- 300

Добрый день, уважаемые форумчане. Я представитель форума FB-killa.pro (крупнейшего форума про арбитраж трафика в СНГ), хочу поведать историю о сотрудничестве с одним уже небезызвестным персонажем. Так сказать история предостережения, постараюсь изложить мысли кратко и с пруфами.

Кратко

Человек сливался, пропускал всевозможные дедлайны, но всё же многие правки по SEO-аудиту сделал, за что и получил свои деньги. Потом взялся за проект проксирования (самописаный антиддос) взял ~17000руб, заигнорил, слился.

Через какое-то время (имея почти все доступы), разослал всем юзерам спам-рассылку на казино (с рефкой), дудосил ip сервера, скачал Базу данных форума, файлы форума, с фейка требовал выкуп в $500.

Начало

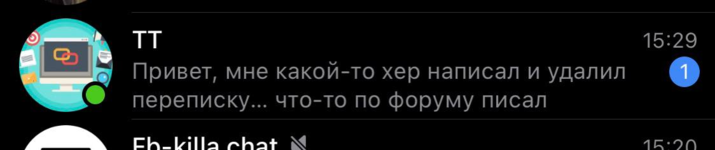

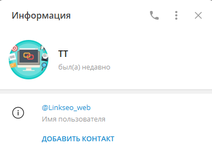

Один из моих знакомых в сфере арбитража трафика и SEO, помог найти нам исполнителя по очень узкой задаче: правки по SEO, откопал он его на каком-то форуме, оставив вакансию. Браться за настройку SEO-плагина на XenForo желающих мало, видимо очень специфическая и узкая ниша. У нас было ТЗ от нашего SEO, с ним я и обратился уже известному @Linkseo_web / @suspectes (юзернейм TG) id:1894141145

Было много правок по SEO, он их делал шатко-валко, то пропадая, то исчезая, но всё таки делая. Также мы выдали ему доступ почти ко всем важным узлам форума.

В качестве некой публичности он предоставил сайт:

С горем пополам, профукаф все дедлайны, мы с ним сделали бОльшую часть правок по SEO-аудиту. Тогда работу мы оплатили уже по факту выполненного. Ред-флаги по типу пропаданий, пропуск всех сроков я игнорировал и зря.

Первые вторые тревожные звоночки

Сделав основные правки по SEO, осталась самая большая - скорость загрузки. Прогер предложил вариант с проксированием, это по сути самописный антиDdos, который грамотно распределяет нагрузку, в общем не суть.

Пруф что деньги были получены:

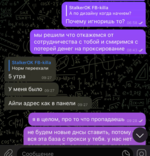

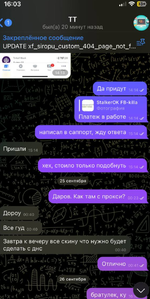

В итоге чел кормил завтраками и заигнорил, было неприятно, но не критично, крч просто забил и попрощался с ним:

DDos, спам через админку, скачка БД, файлов сайта и требования выкупа

Благополучно попрощавшись с этим персонажем, мы забили на смену доступов, да, сами дико лоханулись, оставив админский аккаунт, старый пароль к серверу, БД.

Всё началось с того, у нас форум начал регулярно ложиться. Не буду вдаваться в технические тонкости и подробности, в них я не силён.

Но консультировался я с ним же, еще не думая, что всё это устраивает он.

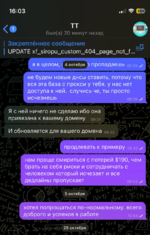

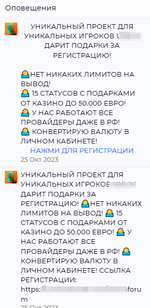

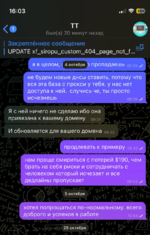

Чуть позже стало понятно, что это не просто дудос атака, а полноценный взлом. Потому что начала рассылаться вот такая реклама казино через оповещения:

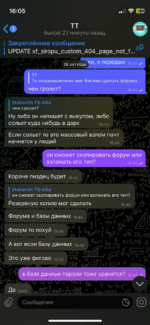

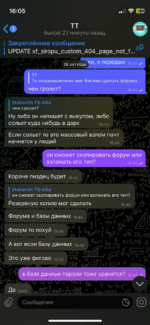

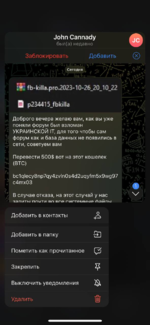

Дальше - интереснее, мне пришло в лс форума вот такое письмо:

Чел присылает якобы скриншот файлов сайта с БД.

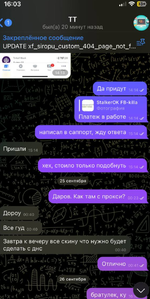

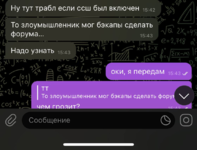

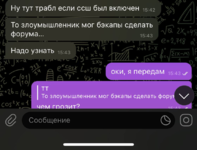

А за день до этого, наш "прогер", с которым я консультировался по "старой дружбе" выдает такое:

В итоге мы решили просто игнорить этого "хакера" (ещё не зная кто скрывается под маской анонимуса) и забить на него, поменяли везде доступы, пароли.

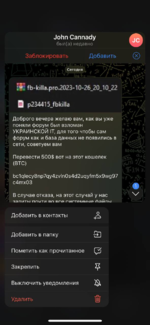

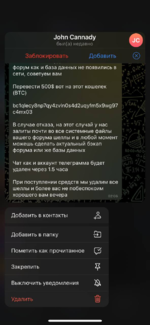

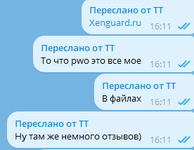

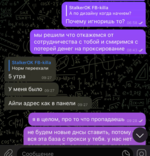

Он не выдержал и начал уже сам писать почти всем членам команды по личкам:

Богатая фантазия, приплести Украину...

С террористами мы переговоров не ведём, естественно ему никто не ответил.

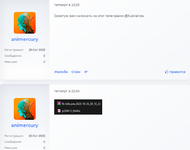

"Хакер" не выдержав тотального игнора, сам себя выдал:

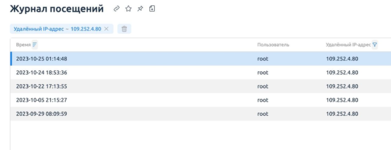

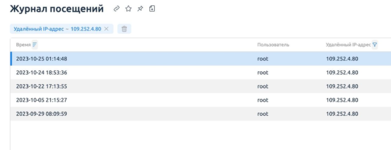

После этого нам всё стало понятно и мы допёрли проверить логи на сервере. Этот уникум заходил на сервер и скачивал БД с личного IP!

Вот логи, его старых заходов с тем же IP

Почему сразу не поняли?

Действительно, был аккаунт гостя с логом и пассом Test Test на котором была админка и в него был вход, как раз в те числа. Но мы подумали, что это было бы слишком тупо так себя компрометировать, ведь первый на кого подумали бы это прогер с доступами. Но в итоге всё оказалось намного прозаичнее.

Мораль

Всегда тщательно следите за безопасностью вашей компании:

Что в итоге с Антоном?

На Антона у нас чуть ли ни целое досье, это с учетом, что мы не заказывали какой-то пробив, покупку личных данных и т.д.

Есть ФИО, фотографии, номера карт, ip, личные почты, домены и проекты с ним связанные, страницы в соцсетях и на других проектах, домены регнутые на него, личная инфа, профессия, место работы и др.

Мы пригрозили, что если он сольёт наши файлы или БД, то с ним будут общаться уже другие люди. Тут на лицо несколько статей УК РФ.

Почему не обратились в МВД? Жалко время и ресурсов на разбирательство, допросы и т.д.

Заключение

Если администрация потребует больше скринов переписки, пруфов, всё будет предоставлено, вся переписка есть в скринах (он удалил её). Если нужно раскрыть личные данные - раскроем, но не думаю что это очень корректно, даже по отношению к откровенному преступнику.

P.S. по поводу "сами виноваты" - да, с этим никто не спорит. Но факт откровенного преступления на лицо. Пусть сообщество знает своих героев. Всем мира.

Кратко

Человек сливался, пропускал всевозможные дедлайны, но всё же многие правки по SEO-аудиту сделал, за что и получил свои деньги. Потом взялся за проект проксирования (самописаный антиддос) взял ~17000руб, заигнорил, слился.

Через какое-то время (имея почти все доступы), разослал всем юзерам спам-рассылку на казино (с рефкой), дудосил ip сервера, скачал Базу данных форума, файлы форума, с фейка требовал выкуп в $500.

Начало

Один из моих знакомых в сфере арбитража трафика и SEO, помог найти нам исполнителя по очень узкой задаче: правки по SEO, откопал он его на каком-то форуме, оставив вакансию. Браться за настройку SEO-плагина на XenForo желающих мало, видимо очень специфическая и узкая ниша. У нас было ТЗ от нашего SEO, с ним я и обратился уже известному @Linkseo_web / @suspectes (юзернейм TG) id:1894141145

Было много правок по SEO, он их делал шатко-валко, то пропадая, то исчезая, но всё таки делая. Также мы выдали ему доступ почти ко всем важным узлам форума.

В качестве некой публичности он предоставил сайт:

У Вас недостаточно прав для просмотра ссылок.

Вход или Регистрация

меня ничего не смутило

С горем пополам, профукаф все дедлайны, мы с ним сделали бОльшую часть правок по SEO-аудиту. Тогда работу мы оплатили уже по факту выполненного. Ред-флаги по типу пропаданий, пропуск всех сроков я игнорировал и зря.

Сделав основные правки по SEO, осталась самая большая - скорость загрузки. Прогер предложил вариант с проксированием, это по сути самописный антиDdos, который грамотно распределяет нагрузку, в общем не суть.

Пруф что деньги были получены:

В итоге чел кормил завтраками и заигнорил, было неприятно, но не критично, крч просто забил и попрощался с ним:

DDos, спам через админку, скачка БД, файлов сайта и требования выкупа

Благополучно попрощавшись с этим персонажем, мы забили на смену доступов, да, сами дико лоханулись, оставив админский аккаунт, старый пароль к серверу, БД.

Всё началось с того, у нас форум начал регулярно ложиться. Не буду вдаваться в технические тонкости и подробности, в них я не силён.

Но консультировался я с ним же, еще не думая, что всё это устраивает он.

Чуть позже стало понятно, что это не просто дудос атака, а полноценный взлом. Потому что начала рассылаться вот такая реклама казино через оповещения:

Дальше - интереснее, мне пришло в лс форума вот такое письмо:

Чел присылает якобы скриншот файлов сайта с БД.

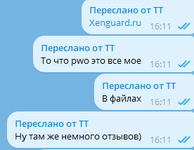

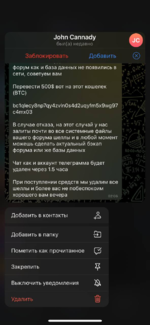

А за день до этого, наш "прогер", с которым я консультировался по "старой дружбе" выдает такое:

В итоге мы решили просто игнорить этого "хакера" (ещё не зная кто скрывается под маской анонимуса) и забить на него, поменяли везде доступы, пароли.

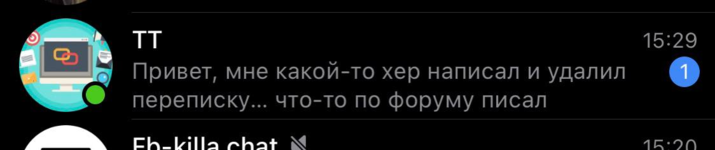

Он не выдержал и начал уже сам писать почти всем членам команды по личкам:

Богатая фантазия, приплести Украину...

С террористами мы переговоров не ведём, естественно ему никто не ответил.

"Хакер" не выдержав тотального игнора, сам себя выдал:

После этого нам всё стало понятно и мы допёрли проверить логи на сервере. Этот уникум заходил на сервер и скачивал БД с личного IP!

Вот логи, его старых заходов с тем же IP

Почему сразу не поняли?

Действительно, был аккаунт гостя с логом и пассом Test Test на котором была админка и в него был вход, как раз в те числа. Но мы подумали, что это было бы слишком тупо так себя компрометировать, ведь первый на кого подумали бы это прогер с доступами. Но в итоге всё оказалось намного прозаичнее.

Мораль

Всегда тщательно следите за безопасностью вашей компании:

- не выдавайте доступы непубличным, малоизвестным личностям

- меняйте пароли ещё до момента расставания с сотрудником

- следите за действиями вашего удалёнщика (на сервере на пример)

- по возможности не выдывайте доступ, а пользуйтесь консультациями прогеров

- ищите прогеров в штат

Что в итоге с Антоном?

На Антона у нас чуть ли ни целое досье, это с учетом, что мы не заказывали какой-то пробив, покупку личных данных и т.д.

Есть ФИО, фотографии, номера карт, ip, личные почты, домены и проекты с ним связанные, страницы в соцсетях и на других проектах, домены регнутые на него, личная инфа, профессия, место работы и др.

Мы пригрозили, что если он сольёт наши файлы или БД, то с ним будут общаться уже другие люди. Тут на лицо несколько статей УК РФ.

Почему не обратились в МВД? Жалко время и ресурсов на разбирательство, допросы и т.д.

Заключение

Если администрация потребует больше скринов переписки, пруфов, всё будет предоставлено, вся переписка есть в скринах (он удалил её). Если нужно раскрыть личные данные - раскроем, но не думаю что это очень корректно, даже по отношению к откровенному преступнику.

P.S. по поводу "сами виноваты" - да, с этим никто не спорит. Но факт откровенного преступления на лицо. Пусть сообщество знает своих героев. Всем мира.

Последнее редактирование модератором: